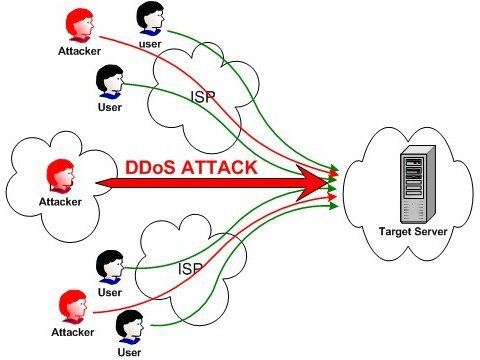

DDoS(Distribuita Neo de Servo) estas speco de ciber-atako, kie pluraj kompromititaj komputiloj aŭ aparatoj estas uzataj por inundi celan sistemon aŭ reton per grandega trafikkvanto, superfortante ĝiajn rimedojn kaj kaŭzante interrompon en ĝia normala funkciado. La celo de DDoS-atako estas igi la celan sistemon aŭ reton neatingebla por legitimaj uzantoj.

Jen kelkaj ŝlosilaj punktoj pri DDoS-atakoj:

1. Ataka MetodoDDoS-atakoj tipe implikas grandan nombron da aparatoj, konataj kiel botreto, kiujn kontrolas la atakanto. Ĉi tiuj aparatoj ofte estas infektitaj per malica programaro, kiu permesas al la atakanto malproksime kontroli kaj kunordigi la atakon.

2. Tipoj de DDoS-atakojDDoS-atakoj povas preni diversajn formojn, inkluzive de volumetraj atakoj kiuj inundas la celon per troa trafiko, aplikaĵtavolaj atakoj kiuj celas specifajn aplikaĵojn aŭ servojn, kaj protokolaj atakoj kiuj ekspluatas vundeblecojn en retprotokoloj.

3. EfikoDDoS-atakoj povas havi severajn sekvojn, kaŭzante interrompojn de servoj, malfunkciojn, financajn perdojn, damaĝon al reputacio kaj kompromititan uzanto-sperton. Ili povas influi diversajn entojn, inkluzive de retejoj, interretaj servoj, retkomercaj platformoj, financaj institucioj kaj eĉ tutaj retoj.

4. MildigoOrganizoj uzas diversajn teknikojn por mildigi DDoS-atakojn por protekti siajn sistemojn kaj retojn. Ĉi tiuj inkluzivas trafikfiltradon, limigon de rapideco, detekton de anomalioj, trafikdeturnon kaj la uzon de specialigitaj aparataraj aŭ programaraj solvoj desegnitaj por identigi kaj mildigi DDoS-atakojn.

5. PreventadoMalhelpi DDoS-atakojn postulas proaktivan aliron, kiu implikas efektivigi fortikajn retsekurecajn mezurojn, fari regulajn taksojn de vundeblecoj, ripari programarajn vundeblecojn kaj havi planojn por respondi al okazaĵoj por efike trakti atakojn.

Gravas por organizoj resti atentemaj kaj esti pretaj respondi al DDoS-atakoj, ĉar ili povas havi signifan efikon sur komercajn operaciojn kaj klientan fidon.

Defendaj Kontraŭ-DDoS-atakoj

1. Filtru nenecesajn servojn kaj havenojn

Inexpress, Express, Forwarding kaj aliaj iloj povas esti uzataj por filtri nenecesajn servojn kaj pordojn, tio estas, filtri falsajn IP-adresojn sur la enkursigilo.

2. Purigado kaj filtrado de nenormala fluo

Purigu kaj filtru nenormalan trafikon tra la DDoS-aparatara fajromuro, kaj uzu altnivelajn teknologiojn kiel filtrado de datenpakaĵaj reguloj, filtrado de datenfluo per fingrospuro, kaj filtrado de datenpakaĵa enhavo-personigo por precize determini ĉu ekstera alirtrafiko estas normala, kaj plue malpermesi filtradon de nenormala trafiko.

3. Distribuita aretodefendo

Ĉi tio estas nuntempe la plej efika maniero protekti la cibersekurecan komunumon kontraŭ amasaj DDoS-atakoj. Se nodo estas atakita kaj ne povas provizi servojn, la sistemo aŭtomate ŝanĝos al alia nodo laŭ la prioritata agordo, kaj resendos ĉiujn datenpakaĵojn de la atakanto al la senda punkto, paralizante la fonton de la atako kaj influante la entreprenon el pli profunda perspektivo de sekureca protektado, kiam temas pri decidoj pri sekureca efektivigo.

4. Altsekureca inteligenta DNS-analizo

La perfekta kombinaĵo de inteligenta DNS-rezolucia sistemo kaj DDoS-defenda sistemo provizas al entreprenoj superajn detektajn kapablojn por emerĝantaj sekurecaj minacoj. Samtempe, ekzistas ankaŭ malŝalta detekta funkcio, kiu povas malŝalti la servilan IP-inteligentecon iam ajn por anstataŭigi la normalan servilan IP-adreson, tiel ke la entreprena reto povas konservi senĉesan servostaton.

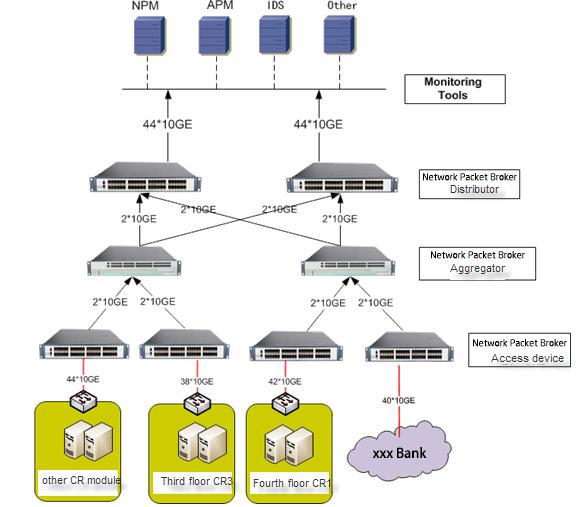

Kontraŭ-DDoS-atakoj por banka financa retsekureco, trafikadministrado, detekto kaj purigado:

1. Respondo de nanosekundoj, rapida kaj preciza. Komerca modelo uzas memlernadon de trafiko kaj teknologion de detekto de profundo laŭ pakaĵo. Post kiam oni trovas nenormalan trafikon kaj mesaĝon, oni lanĉas tujan protektan strategion por certigi, ke la prokrasto inter atako kaj defendo estu malpli ol 2 sekundoj. Samtempe, la solvo por purigi nenormalan fluon baziĝas sur tavoloj de filtrila purigado, tra sep tavoloj de fluanalizo, de IP-reputacio, transporttavolo kaj aplikaĵtavolo, trajtorekono, sesio en sep aspektoj, reta konduto, trafikformado por malhelpi identigan filtradon paŝon post paŝo, plibonigante la ĝeneralan rendimenton de la defendo, efikan garantion de la retsekureco de la datumcentro de XXX banko.

2. Apartigo de inspektado kaj kontrolo, efika kaj fidinda. La aparta deploja skemo de la testcentro kaj la purigcentro povas certigi, ke la testcentro povas daŭrigi funkcii post paneo de la purigcentro, kaj generi la testraporton kaj alarmsciigon en reala tempo, kio povas montri la atakon de XXX-banko grandparte.

3. Fleksebla administrado, senzorga ekspansio. Kontraŭ-DDOS-solvo povas elekti tri administradajn reĝimojn: detekto sen purigado, aŭtomata detekto kaj purigado, kaj mana interaga protekto. La fleksebla uzo de la tri administradaj metodoj povas plenumi la komercajn postulojn de XXX-banko por redukti la efektivigan riskon kaj plibonigi la haveblecon kiam la nova komerco lanĉiĝas.

Klienta Valoro

1. Efike uzu la retan bendlarĝon por plibonigi entreprenajn avantaĝojn

Per la ĝenerala sekureca solvo, la akcidentoj pri retosekureco kaŭzitaj de DDoS-atako kontraŭ la interreta komerco de ĝia datumcentro estis nulaj, kaj la malŝparo de bendlarĝo de la reto kaŭzita de malvalida trafiko kaj la konsumo de servilaj rimedoj estis reduktitaj, kio kreis kondiĉojn por ke XXX-banko plibonigu siajn avantaĝojn.

2. Redukti Riskojn, certigi retstabilecon kaj daŭripovon de la entrepreno

La preterira deplojo de kontraŭ-DDOS-ekipaĵo ne ŝanĝas la ekzistantan retarkitekturon, ne ekzistas risko de rettransiro, ne ekzistas ununura punkto de fiasko, ne efikas sur la normalan funkciadon de la entrepreno, kaj reduktas la efektivigajn kaj funkciigajn kostojn.

3. Plibonigi uzantan kontentecon, unuigi ekzistantajn uzantojn kaj disvolvi novajn uzantojn

Provizu uzantojn per reala reto-medio, interreta bankado, interretaj komercaj demandoj kaj aliaj interretaj komercaj uzanto-kontenteco estis multe plibonigita, plifirmigu uzantan lojalecon, por provizi klientojn per realaj servoj.

Afiŝtempo: 17-a de Julio, 2023